ShadowRay 2.0 transforma clusters com GPU em botnet

ShadowRay 2.0 é o nome da nova campanha que se aproveita de uma falha crítica no framework de IA Ray para assumir clusters com GPUs NVIDIA e convertê-los em uma botnet de mineração de criptomoedas.

Como a falha CVE-2023-48022 é explorada

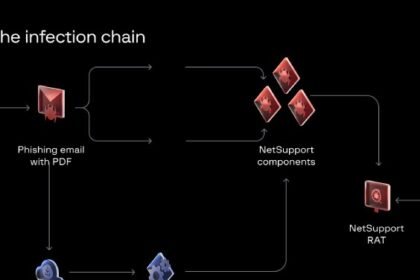

O ataque gira em torno de um bug de autenticação ausente (CVE-2023-48022, pontuação CVSS 9,8) identificado há dois anos, mas ainda sem correção. O Ray foi projetado para rodar em redes isoladas, e por isso seus criadores não implementaram autenticação nativa na Dashboard (porta 8265). Quando administradores expõem essa porta à internet, os invasores enviam trabalhos maliciosos pelo endpoint “/api/jobs/”, assumem o controle do cluster e executam o minerador XMRig.

Segundo a Oligo Security, mais de 230,5 mil servidores Ray estão publicamente acessíveis. A nova onda, batizada ShadowRay 2.0, evolui a campanha observada entre setembro de 2023 e março de 2024, adicionando técnicas de autopropagação: o malware escaneia outros IPs que executam Ray, replica-se e cria uma rede que cresce sozinha.

Mineração, DDoS e técnicas de camuflagem

Após comprometer o host, o script verifica se o alvo está localizado na China e, se positivo, entrega uma versão específica do malware. Para maximizar ganhos, o código encerra processos de outros mineradores já em execução e limita seu uso de CPU a cerca de 60%, reduzindo o risco de detecção.

Os operadores armazenam seus payloads em repositórios GitHub e GitLab com nomes como “ironern440-group”. Mesmo após derrubadas, eles rapidamente criam novas contas e retomam a operação, indicando alto grau de resiliência. O botnet também instala um cron job que baixa atualizações a cada 15 minutos, garantindo persistência.

Além da mineração de Monero, os clusters sequestrados rodam a ferramenta sockstress para exaustão de conexões TCP, permitindo ataques de negação de serviço (DDoS) a portas 3333, comuns em pools de mineração rivais. Com isso, a campanha ganha um segundo vetor de lucro: aluguel de capacidade de DDoS ou sabotagem de concorrentes.

Imagem: Internet

Ferramentas de detecção e passos de mitigação

A Anyscale, responsável pelo Ray, publicou o “Ray Open Ports Checker”, utilitário que confirma se o cluster está corretamente protegido. A recomendação é manter o Ray em redes privadas, adicionar regras de firewall e implementar autenticação na porta 8265.

Para detalhes técnicos adicionais, consulte o relatório original do The Hacker News, que descreve toda a cadeia de infecção.

Quer ficar por dentro de outras ameaças e soluções para proteger seu setup? Visite a página inicial do Games-In e continue acompanhando nossas análises.

Crédito da imagem: The Hacker News Fonte: The Hacker News