APT31 usa nuvem Yandex para atacar TI russo sem alarmes

APT31, grupo de espionagem ligado ao governo chinês, realizou ataques cirúrgicos contra o setor de tecnologia da informação da Rússia entre 2024 e 2025, permanecendo invisível por meses graças ao uso de serviços em nuvem locais como Yandex Cloud para comando e controle (C2).

Como os ataques escaparam dos radares

Segundo relatório técnico da Positive Technologies citado pelo The Hacker News, a campanha mirou integradoras e contratadas que prestam serviços a órgãos governamentais russos. Ao trafegar seus dados por nuvens populares no país e executar operações em fins de semana e feriados, o grupo se confundiu com o fluxo normal de rede, evitando sistemas de detecção.

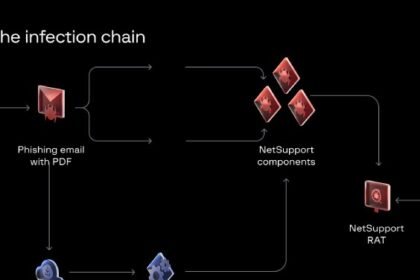

Em dezembro de 2024, por exemplo, um e-mail de spear-phishing entregou um arquivo RAR que continha um atalho Windows (LNK). O clique acionava o CloudyLoader – versão do consagrado framework Cobalt Strike – por meio de DLL side-loading, técnica que injeta código malicioso em bibliotecas legítimas.

Arsenal variado, do VPN Tailscale ao backdoor OneDrive

Para manter o acesso, o APT31 montou tasks agendadas que imitavam softwares conhecidos, como Yandex Disk e Google Chrome. Entre as ferramentas usadas estão:

- SharpChrome: extrai senhas e cookies dos navegadores.

- Tailscale VPN: cria túnel criptografado ponto a ponto.

- Owawa: módulo IIS que rouba credenciais de e-mail.

- COFFProxy e CloudSorcerer: backdoors que executam comandos e exfiltram dados.

- OneDriveDoor: transforma o Microsoft OneDrive em canal C2.

- YaLeak: utilitário .NET para enviar arquivos sigilosos ao Yandex Cloud.

Essas peças, combinadas a canais alternativos como comentários Base64 hospedados no VirusTotal, permitiram que o grupo coletasse documentos internos, logins e outras informações sensíveis durante longos períodos.

Imagem: Internet

No fim das contas, a operação reforça a tendência de ameaças avançadas se aproveitarem de cloud computing para mascarar tráfego malicioso. Para quem administra um setup corporativo ou de jogos, vale redobrar a atenção a atividades fora do expediente e a conexões SaaS que pareçam legítimas.

Quer se aprofundar em segurança, hardware e notícias gamer? Visite nossa página inicial e continue por dentro das melhores dicas de proteção e performance.

Crédito da imagem: The Hacker News Fonte: The Hacker News