Phishing no Google Cloud dribla filtros e rouba credenciais

Phishing no Google Cloud está sendo usado por criminosos para enviar e-mails aparentemente legítimos e coletar logins do Microsoft 365, segundo análise da Check Point.

Como os invasores exploram o serviço da Google

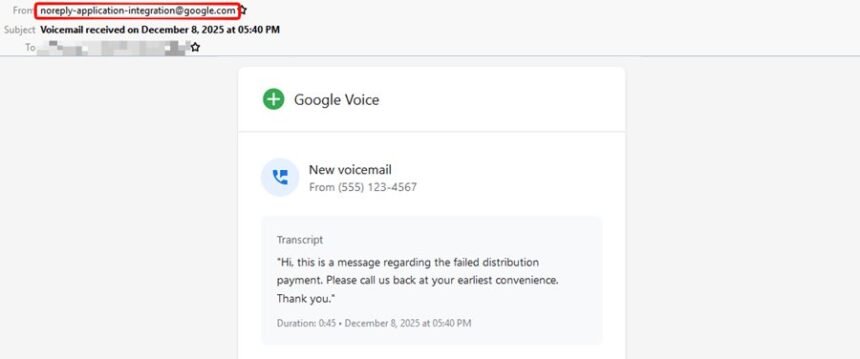

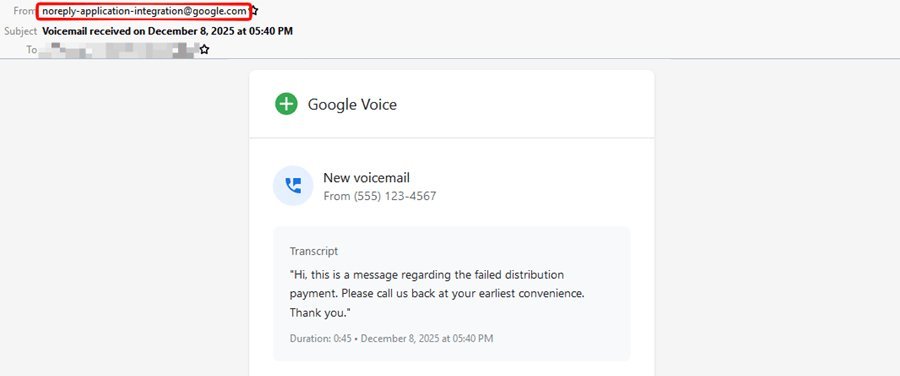

A campanha se apoia no recurso “Send Email” do Application Integration, plataforma de automação da Google Cloud. O truque permite disparar mensagens a partir do endereço oficial “noreply-application-integration@google.com”, contornando verificações de SPF e DMARC. Em apenas 14 dias, foram registrados 9.394 e-mails maliciosos destinados a cerca de 3.200 alvos nos EUA, Ásia-Pacífico, Europa, Canadá e América Latina.

Os golpistas copiam o visual de notificações corporativas comuns, como alertas de correio de voz ou solicitações de acesso a arquivos. O texto chama o usuário a clicar em um link hospedado no domínio confiável storage.cloud.google.com. A partir daí, ocorre um fluxo de redirecionamento em várias etapas, sempre usando infraestruturas legítimas da Google, Microsoft e AWS para dificultar a detecção.

Etapas do golpe até o roubo de credenciais

1. Link inicial: leva a um arquivo no Google Cloud Storage.

2. Redirecionamento: usuário é enviado ao domínio googleusercontent.com, onde enfrenta um falso CAPTCHA que bloqueia scanners automáticos.

3. Página final: formulário de login do Microsoft 365 hospedado fora da Microsoft captura usuário e senha.

Em alguns casos, o golpe também solicita permissão OAuth, o que concede acesso persistente a assinaturas do Azure, máquinas virtuais e bancos de dados, mesmo após a troca de senha.

Setores mais visados e resposta da Google

Alvos preferenciais incluem indústrias de manufatura, tecnologia, finanças, serviços profissionais e varejo — segmentos que dependem de notificações automáticas e fluxos de aprovação. Outros setores, como mídia, educação, saúde e governo, também foram atingidos.

Imagem: Internet

A Google bloqueou o abuso do recurso de e-mail e afirmou estar adotando medidas adicionais. Enquanto isso, especialistas recomendam ativar autenticação multifator (MFA) e treinar usuários para desconfiar de mensagens urgentes, mesmo quando vindas de endereços legítimos.

Para ler a análise técnica completa, acesse o relatório da The Hacker News, referência em segurança cibernética.

Golpes que exploram serviços confiáveis mostram que a proteção vai além de antivírus: envolve atenção do usuário e políticas rigorosas de acesso. Confira outras dicas de segurança e novidades do universo gamer em nossa página inicial.

Crédito da imagem: The Hacker News Fonte: The Hacker News