O roubo de credenciais corporativas continua sendo uma ameaça recorrente para organizações de todos os portes. Um cenário típico envolve funcionários que, ao receberem um e-mail falso de redefinição de senha, inserem dados de acesso sem perceber que estão abastecendo mercados clandestinos, onde combinações de usuário e senha podem ser vendidas por cerca de US$ 15 cada.

Como se dá o ciclo de comprometimento

Especialistas descrevem cinco fases principais:

1. Criação de credenciais: colaboradores gerenciam dezenas de logins diferentes e, para facilitar, reutilizam senhas ou fazem pequenas variações.

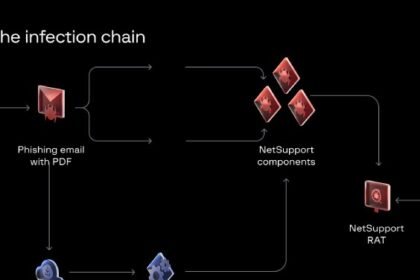

2. Comprometimento: atacantes obtêm essas informações por phishing, força bruta, vazamentos de terceiros ou chaves de API expostas.

3. Agregação e venda: dados roubados são reunidos em grandes bases e oferecidos em fóruns clandestinos.

4. Distribuição e teste: compradores utilizam bots para experimentar credenciais em múltiplas aplicações e escolhem alvos valiosos.

5. Exploração ativa: acesso bem-sucedido permite escalar privilégios, roubar dados ou instalar ransomware antes que a empresa perceba atividade suspeita.

Vetores mais comuns

Os atacantes dispõem de diversos métodos para capturar credenciais:

- Campanhas de phishing com e-mails que usam logotipos legítimos e textos convincentes;

- Credential stuffing, aproveitando senhas de vazamentos antigos para testar em novos serviços;

- Incidentes em terceiros: quando plataformas como LinkedIn sofrem violações, as mesmas senhas são tentadas em outras contas corporativas;

- Chaves de API expostas em repositórios públicos ou arquivos de configuração.

Ecossistema criminoso

Diversos perfis atuam nesse mercado ilícito. Há fraudadores oportunistas que buscam ganhos rápidos, botnets que testam milhões de combinações por hora, marketplaces que funcionam como intermediários e grupos de crime organizado que mantêm acesso por meses para planejar ataques de grande impacto.

Imagem: Internet

Consequências para as organizações

Com credenciais válidas, invasores podem se infiltrar em e-mails, movimentar-se lateralmente na rede, roubar dados confidenciais, abusar de recursos em nuvem e, em muitos casos, implantar ransomware. Além do dano operacional, empresas enfrentam multas regulatórias, ações judiciais e perda de reputação.

Ferramenta gratuita de verificação

O relatório destaca que parte das credenciais de uma empresa provavelmente já foi exposta. Para identificar riscos, a ferramenta Credential Checker, da Outpost24, permite consultar gratuitamente se domínios corporativos aparecem em repositórios de vazamentos. O serviço não exige cadastro e não exibe senhas individuais, apenas indica o nível de exposição.

Com informações de The Hacker News