Grafana CVE-2025-41115: atualização corrige falha crítica

Grafana CVE-2025-41115 é a nova dor de cabeça para administradores de servidores, streamers e gamers que usam dashboards de desempenho: a vulnerabilidade, classificada com pontuação máxima (CVSS 10.0), permitia que um cliente SCIM mal-intencionado assumisse contas internas — inclusive a de administrador — em determinadas configurações.

Como a falha de SCIM podia ser explorada

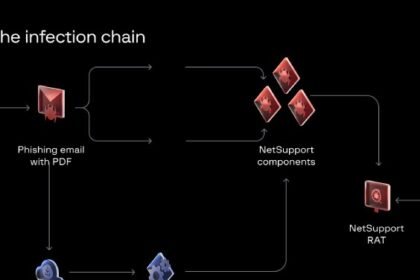

O problema reside no componente System for Cross-domain Identity Management (SCIM), responsável por automatizar o provisionamento de usuários. Introduzido em versão preview em abril de 2025, o recurso mapeia diretamente o campo externalId para o identificador interno do usuário (user.uid). Se o atacante definisse um valor numérico, como “1”, o Grafana interpretava esse número como o ID de um perfil já existente — potencialmente o Admin.

Dois pré-requisitos eram necessários para a exploração: o feature flag enableSCIM=true e a opção user_sync_enabled=true dentro do bloco [auth.scim]. Uma vez atendidas essas condições, a falha possibilitava impersonation (fingir ser outro usuário) e escalonamento de privilégios.

Versões afetadas e patches disponibilizados

A brecha afeta o Grafana Enterprise entre as versões 12.0.0 e 12.2.1. A empresa liberou quatro builds corrigidos:

- 12.0.6+security-01

- 12.1.3+security-01

- 12.2.1+security-01

- 12.3.0 (já com a correção nativa)

A descoberta foi feita internamente em 4 de novembro de 2025 durante auditoria de segurança. Dada a gravidade, a recomendação é aplicar as atualizações imediatamente. Detalhes técnicos adicionais estão disponíveis no comunicado oficial publicado pelo engenheiro Vardan Torosyan no site da empresa.

Imagem: Internet

Para entender melhor o risco, confira a cobertura completa no The Hacker News, referência em cibersegurança.

Manter softwares críticos em dia é tão importante quanto atualizar drivers de GPU ou firmwares de mouse para garantir FPS estável. Se você quer mais dicas de como proteger seu setup inteiro — do painel de monitoramento ao hardware — continue navegando pela nossa página inicial e fique por dentro das últimas novidades.

Crédito da imagem: The Hacker News Fonte: The Hacker News