Pacotes PyPI vulneráveis expõem risco de domínio takeover

Pacotes PyPI vulneráveis carregam um script “bootstrap.py” desatualizado que busca arquivos em um domínio à venda desde 2014, abrindo caminho para invasões na cadeia de suprimentos de software.

Como o script legado abre a porta para ataque

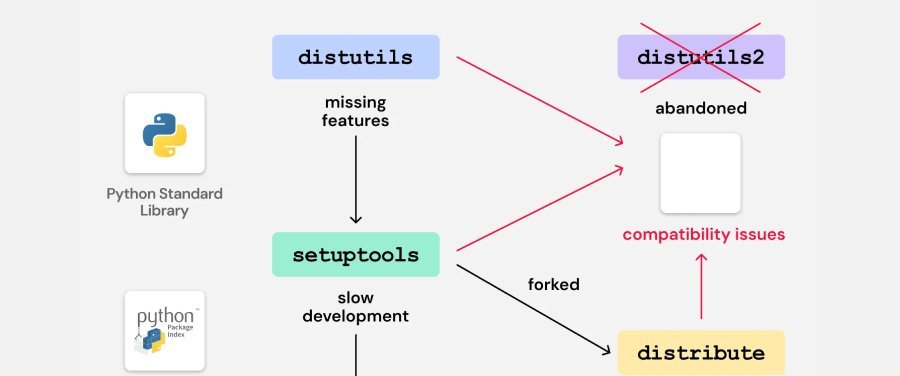

Pesquisadores da ReversingLabs identificaram que o bootstrap.py, criado para o automatizador de build zc.buildout, baixa e executa o instalador distribute_setup.py a partir do domínio python-distribute[.]org. Como esse endereço está disponível para compra, um invasor poderia registrá-lo e entregar código malicioso sempre que o script fosse executado. O problema reflete a falha de desativar formalmente o antigo fork Distribute, cujas funcionalidades foram incorporadas ao Setuptools em 2013.

Pacotes afetados e impacto para desenvolvedores

Entre os pacotes que ainda incluem o script estão tornado, pypiserver, slapos.core, roman, xlutils e testfixtures. Embora alguns já tenham removido o arquivo vulnerável, ele permanece nas versões de desenvolvimento de Tornado e no lançamento atual de slapos.core. O código não é executado automaticamente na instalação, pois usa Python 2, mas sua simples presença cria uma superfície de ataque: basta um desenvolvedor distraído rodar o script para possibilitar roubo de dados.

Casos reais comprovam o risco. Em 2023, o pacote npm fsevents foi comprometido quando um domínio não reclamado em um bucket S3 foi tomado por terceiros, resultando em executáveis maliciosos distribuídos aos usuários (CVSS 9.8). O padrão de “baixar e executar de domínio fixo” é típico de malware, alertam especialistas.

Detalhes completos foram divulgados no relatório da ReversingLabs e no site especializado The Hacker News, que acompanha ameaças à cadeia de suprimentos.

Imagem: Internet

Manter dependências atualizadas e remover scripts obsoletos do repositório é a forma mais simples de mitigar esse tipo de ataque. Para quem monta ambientes de desenvolvimento ou produção, a dica é verificar manuais de instalação e evitar executar arquivos legado sem auditoria.

Quer seguir protegido enquanto monta seu setup? Visite nossa página inicial e acompanhe outras dicas de segurança e performance. Para mais conteúdos que unem tecnologia e praticidade, continue navegando por aqui!

Crédito da imagem: The Hacker News Fonte: The Hacker News