ToddyCat: hackers avançam para roubar e-mails do Outlook

ToddyCat volta aos holofotes da cibersegurança após a Kaspersky detectar um arsenal reformulado capaz de copiar arquivos OST do Outlook e capturar tokens de acesso do Microsoft 365, colocando a correspondência corporativa em risco.

Ferramentas inéditas visam o armazenamento local do Outlook

O grupo, ativo desde 2020 e focado em alvos da Europa e Ásia, introduziu o utilitário TCSectorCopy (apelidado de “xCopy.exe”). Escrito em C++, o programa abre o disco em modo somente leitura e duplica OST setor a setor, mesmo com o Outlook em execução – contornando, assim, bloqueios padrão do sistema. Depois, os hackers usam o leitor de código aberto XstReader para extrair cada e-mail copiado.

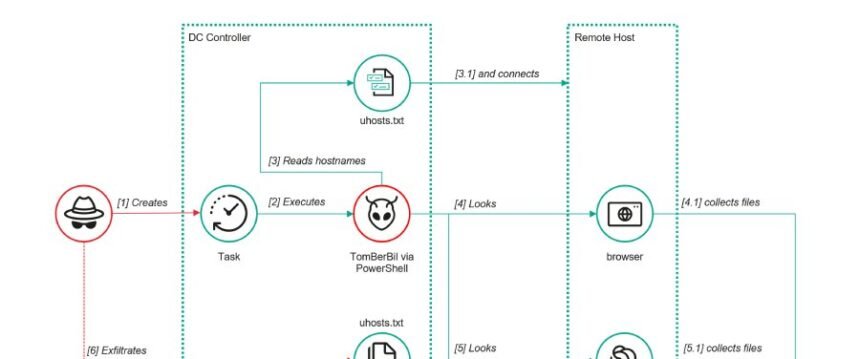

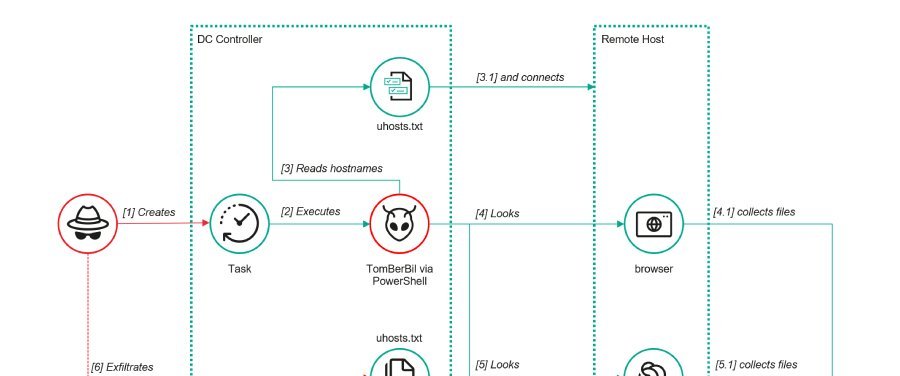

TomBerBil ganha versão PowerShell e mira navegadores

Além do ataque ao Outlook, a pesquisa identificou uma nova edição em PowerShell do malware TomBerBil. Executado via tarefa agendada em WMI, o script varre controladores de domínio em busca de histórico, cookies e credenciais salvas nos navegadores Chrome, Edge e, agora, Firefox. Mesmo que esses arquivos sejam protegidos pela API de Proteção de Dados do Windows (DPAPI), o TomBerBil coleta as chaves de criptografia do usuário, permitindo o desbloqueio local dos dados.

Roubo de tokens Microsoft 365 amplia superfície de ataque

Quando a vítima utiliza o serviço em nuvem da Microsoft, o ToddyCat tenta extrair JWT diretamente da memória com o utilitário em C# SharpTokenFinder. Em um dos incidentes observados, a tentativa foi barrada pelo antivírus; para contornar, os invasores recorreram ao ProcDump, da suíte Sysinternals, forçando o despejo do processo Outlook.exe e acessando os tokens a partir daí.

Imagem: Internet

Especialistas alertam sobre evolução constante

Segundo a Kaspersky, o ToddyCat “desenvolve técnicas continuamente” para ocultar atividades e manter o acesso a e-mails corporativos. O relatório detalhado está disponível no The Hacker News, reforçando a necessidade de políticas de zero trust, atualização de endpoints e auditoria frequente de tokens OAuth 2.0.

Quer se manter protegido? Reforce senhas, habilite autenticação multifator e monitore tentativas suspeitas de acesso ao Outlook e ao Microsoft 365. Para outras dicas sobre segurança, confira também nossa cobertura completa no Games In.

Crédito da imagem: The Hacker News Fonte: The Hacker News