NetSupport RAT: Bloody Wolf amplia ataques na Ásia Central

NetSupport RAT volta ao centro das atenções após pesquisadores da Group-IB confirmarem que o grupo hacker Bloody Wolf passou a mirar também órgãos do Uzbequistão, além do Quirguistão, em uma campanha iniciada em junho de 2025.

Como o golpe se desenrola

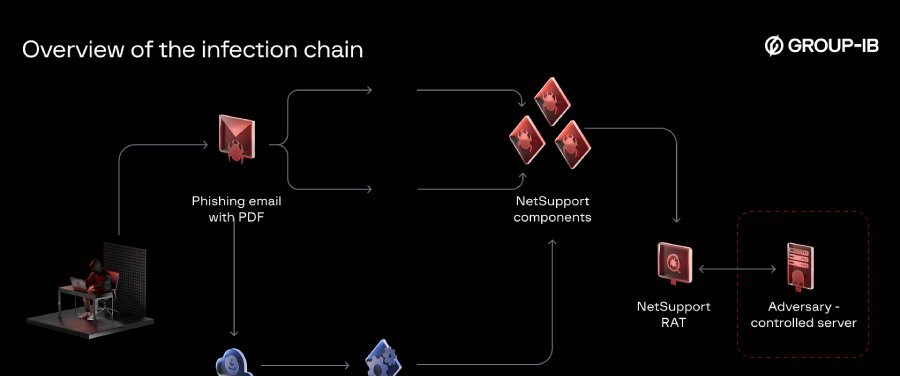

De acordo com o relatório publicado em parceria com a estatal ukuk do Ministério Público quirguiz, o Bloody Wolf usa phishing altamente direcionado. Os e-mails fingem ser do Ministério da Justiça, trazendo PDFs com aparência oficial. Ao abrir o arquivo, a vítima é instruída a instalar o Java Runtime para “ver o documento”, mas o download real é um arquivo JAR malicioso que entrega o Remote Access Tool (RAT) NetSupport.

Uma vez executado, o loader cria persistência de três formas: uma tarefa agendada, uma chave no Registro do Windows e um batch script na pasta de inicialização. Com isso, os invasores ganham controle remoto total da máquina, podendo roubar credenciais, instalar novos malwares ou movimentar-se lateralmente na rede.

Evolução e alcance regional

Ativo desde 2023, o Bloody Wolf já tinha histórico de ataques a Rússia e Cazaquistão usando ferramentas como STRRAT. A fase mais recente mostra expansão geográfica e refinamento tático. No Uzbequistão, os criminosos adicionaram geofencing: acessos fora do país são redirecionados para o site legítimo do governo (data.egov.uz), enquanto IPs locais baixam o JAR contaminado.

Outro ponto curioso é a escolha de tecnologia: tanto o loader quanto o NetSupport Manager são versões antigas (Java 8 de 2014 e cliente de 2013). O uso de softwares comerciais e gratuitos ajuda o grupo a manter baixo custo e dificultar a detecção.

Imagem: Internet

Para quem gerencia redes corporativas, a recomendação é bloquear anexos JAR, monitorar tarefas agendadas suspeitas e reforçar campanhas de conscientização sobre phishing. Como lembra o relatório, a combinação de engenharia social e ferramentas acessíveis “permite ao Bloody Wolf manter um perfil operacional discreto e eficiente”. Mais detalhes técnicos podem ser conferidos na análise do The Hacker News.

Quer ficar por dentro de outras ameaças e dicas de segurança para proteger seu setup gamer ou estação de trabalho? Visite nossa página inicial e continue acompanhando.

Crédito da imagem: The Hacker News Fonte: The Hacker News